Bästa praxis för kampanjsäkerhet ac-security

På Adobe tar vi er digitala säkerhet på stort allvar. Säkerhetsrutinerna är djupt integrerade i vår interna programutveckling och våra processer och verktyg för drift och följs noggrant av våra funktionsövergripande team för att förebygga, upptäcka och hantera incidenter på ett snabbt sätt.

Dessutom hjälper vårt samarbete med partners, ledande forskare, säkerhetsforskningsinstitutioner och andra branschorganisationer oss att hålla oss uppdaterade med de senaste hoten och säkerhetsluckorna och vi införlivar regelbundet avancerad säkerhetsteknik i de produkter och tjänster vi erbjuder.

Checklista för säkerhet security-checklist

Använd den här checklistan för att anpassa konfigurationen efter rekommenderade säkra standardinställningar:

- Åtkomsthantering: Skapa säkerhetsgrupper, tilldela lämpliga behörigheter, begränsa administratörsanvändning, en operator per användare, granska regelbundet

- Autentisering och session: Använd Adobe IMS, stark identitetspolicy, timeout för session

- Instans- och nätverkssäkerhet: IP-tillåtelselista, URL-behörigheter, GPG-nycklar via Kontrollpanelen

- Data- och PII-skydd: HTTPS, PII-vybegränsning, begränsa lösenord, skydda känsliga sidor

- Riktlinjer för kodning: Inga hårdkodade hemligheter, validera indata, parametriserad SQL, captchas

- Databegränsning: Begränsa åtkomsten till lösenords- och hemliga fält i externa konton

- Driftsätt och kompatibilitet: Jämför med denna baslinje regelbundet, använd granskningsspår

Var finns den här vägledningen? public-guidance

Adobe Campaign tillhandahåller för närvarande ingen rekommenderad vägledning för säker konfiguration i ett maskinläsbart format. Du kan använda följande dokumentation för att jämföra dina aktuella inställningar med rekommenderade säkra standardinställningar:

- Den här sidan - Bästa praxis för kampanjsäkerhet (checklista och detaljerade avsnitt)

- Kampanjinställningar (Vanliga frågor och svar) - Jämför inställningarna med rekommenderade säkra standardinställningar

- Utökat säkerhetstillägg - Säker CMK-integrering och Säker VPN-tunnel

- Kom igång med behörigheter - Åtkomst och produktprofiler

- Begränsa PII-vyn - Begränsa åtkomst till känsliga fält

- Riktlinjer för implementering - Säkerhet och sekretess innan du börjar

Integritet

För att kunna hantera personuppgifter på ett korrekt sätt bör du arbeta i enlighet med lagstiftningen i den eller de regioner där du arbetar. Adobe Campaign funktioner hjälper dig att följa reglerna som anges på den här sidan

Adobe Experience Cloud sekretess experience-cloud-privacy

Adobe Campaign ingår i Adobe Experience Cloud lösningar. Det sätt på vilket sekretessen hanteras i Campaign följer Experience Cloud allmänna principer, som följande:

-

Vilken information samlas in när du använder Adobe Experience Cloud

Som företag som använder Adobe Experience Cloud lösningar väljer du vilken information som ska registreras och skickas till ditt Adobe Experience Cloud-konto. Exempel på information som kan samlas in är webbläsaraktivitet, IP-adresser, platsinformation från mobila enheter, kampanjfrekvens, artiklar som köpts eller placerats i kundvagn osv.

note NOTE För alla Adobe-produkter samlar Campaign in information om program- och webbplatsanvändare. Mer information finns i Adobe integritetspolicy. -

Hur Adobe Experience Cloud används för att samla in information

- Adobe Experience Cloud lösningar använder cookies och liknande tekniker, som webbfyrar (kallas även taggar eller pixlar), för att göra det möjligt att samla in information. Mer information om cookies och spårningsfunktioner med Adobe Campaign finns i det här avsnittet.

- Du kan också använda Adobe Experience Cloud-tekniker i dina mobilappar. Mer information om hur du skickar mobilleveranser med Campaign finns i SMS-kanal och Mobilappskanal.

-

Dina användares sekretessinställningar för din användning av Adobe Experience Cloud

Adobe ber dig att tillhandahålla dina kunders integritetspolicyer som beskriver:

- Din sekretesspraxis i samband med Adobe Experience Cloud

- Hur användare kan ange sina inställningar för insamling eller användning av information i samband med Adobe Experience Cloud

Mer information om Adobe Experience Cloud sekretess finns på den här sidan.

Personuppgifter och personuppgifter personal-data

När sekretessen hanteras är det viktigt att definiera vilka data som ska hanteras med omsorg och av vem.

- Personliga data är information som direkt eller indirekt kan identifiera en levande individ.

- Känsliga personuppgifter är information som rör en individs ras, politiska åsikter, religiösa övertygelser, kriminell bakgrund, genetisk information, hälsodata, sexuella preferenser, biometrisk information samt medlemskap i fackförening.

När ni integrerar Campaign med andra Experience Cloud-lösningar där målgrupper kan överföras från ett system till ett annat, till exempel Adobe Analytics, Experience Cloud-målgrupper, Campaign Standard eller med andra lösningar via CRM Connector, måste ni vara extra noga med att skydda personuppgifter.

De viktigaste reglerna refererar till olika entiteter som hanterar data enligt följande:

-

En Data Controller är den utfärdare som bestämmer metoderna och syftet med att samla in, använda och dela personuppgifter.

-

En dataprocessor är en person eller part som samlar in, använder eller delar personuppgifter enligt datakontrollantens anvisningar.

-

En registrerad person är en levande person vars personuppgifter samlas in, används eller delas och som kan identifieras, direkt eller indirekt, med referens till dessa personuppgifter.

Därför är du, som ett företag som samlar in och delar personuppgifter, den personuppgiftsansvarige, dina kunder de registrerade och Adobe Campaign fungerar som databehandlare när de hanterar sina personuppgifter enligt dina anvisningar. Observera att det är ditt ansvar som Data Controller att hantera relationen till de registrerade, till exempel vid hantering av sekretessförfrågningar.

Använd fallscenario use-case-scenario

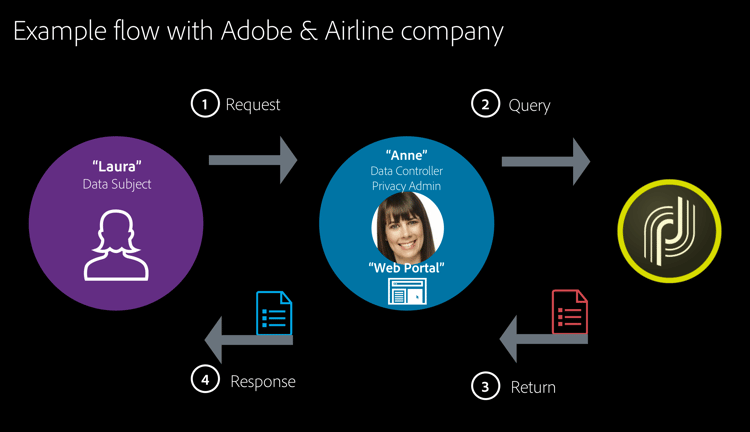

För att illustrera hur de olika personerna interagerar finns här ett exempel på hur kundupplevelsen i den allmänna dataskyddsförordningen fungerar.

I det här exemplet är ett flygbolag Adobe Campaign kund. Det här företaget är Data Controller och alla klienter i flygbolaget är Data Subjects. Laura är i det här fallet kund till flygbolaget.

Här är de olika personerna som används i det här exemplet:

-

Laura är ämnet. Hon är mottagaren som får meddelanden från flygbolaget. Laura kanske är flygblad ofta, men kan vid något tillfälle besluta att hon inte vill ha någon personlig reklam eller marknadsföringsmeddelanden från flygbolaget. Hon kommer att be flygbolaget (baserat på deras process) att ta bort sitt vanliga flygplansnummer.

-

Anne är Data Controller hos flygbolaget. Hon tar emot Laura begäran, hämtar användbara ID:n som efterfrågas för att identifiera den registrerade och skickar in begäran i Adobe Campaign.

-

Adobe Campaign är dataprocessor.

Här följer det allmänna flödet för det här användningsexemplet:

-

Den registrerade (Laura) skickar en GDPR-begäran till Data Controller via e-post, kundtjänst eller en webbportal.

-

Datakontrollanten (Anne) skickar GDPR-begäran till Campaign via gränssnittet eller via ett API.

-

När dataprocessorn (Adobe Campaign) tar emot informationen, utför den åtgärden på GDPR-begäran och skickar ett svar eller en bekräftelse till Data Controller (bilaga).

-

Datakontrollanten (Anne) granskar sedan informationen och skickar tillbaka den till registrerade (Laura).

Datainsamling data-acquisition

Med Adobe Campaign kan ni samla in data, inklusive personuppgifter och känslig information. Det är därför viktigt att du får och övervakar samtycke från dina mottagare.

- Låt alltid mottagarna godkänna att ta emot meddelanden. Om du vill göra det måste du fortsätta att efterleva avanmälningsbegäranden så snabbt som möjligt och verifiera samtycke genom en dubbel avanmälningsprocess. Mer information finns i Skapa ett prenumerationsformulär med dubbel anmälan.

- Importera inte falska listor och använd dirigerade adresser för att kontrollera att din klientfil inte används bedrägligt. Mer information finns i Om dirigerade adresser.

- Genom samtycke och behörighetshantering kan ni spåra mottagarnas preferenser och hantera vem inom organisationen som har tillgång till vilka data. Mer information finns i det här avsnittet.

- Underlätta och hantera förfrågningar om sekretess från era mottagare. Mer information finns i det här avsnittet.

Sekretesshantering privacy-management

Integritetshantering avser alla processer och verktyg som kan hjälpa er att följa sekretessbestämmelser (GDPR, CCPA, etc.).

Adobe Campaign tillhandahåller olika funktioner för sekretesshantering:

- Hantering av samtycke, datalagring och användarroller. Se det här avsnittet.

- Sekretessförfrågningar (rätt till åtkomst och rätt att bli glömd). Se det här avsnittet.

- Avanmäl dig från försäljning av personuppgifter (CCPA-specifik).

De viktigaste sekretessfunktionerna i Campaign och ett exempel på de berörda personerna presenteras i det här avsnittet.

Samtycke, bevarande och roller consent

Ursprungligen har Adobe Campaign viktiga funktioner som är viktiga för sekretessen:

- Hantering av samtycke: Genom prenumerationshanteringen kan du hantera mottagarnas inställningar och spåra vilka mottagare som har valt vilken typ av prenumerationer du vill ha. Mer information finns i Om prenumerationer.

- Datalagring: Alla inbyggda standardloggtabeller har förinställda lagringsperioder, vilket i allmänhet begränsar datalagringen till 6 månader eller mindre. Ytterligare kvarhållningsperioder kan ställas in med arbetsflöden. Mer information får du av Adobe konsulter eller tekniska administratörer.

- Rättighetshantering: Adobe Campaign ger er möjlighet att hantera de rättigheter som tilldelats olika Campaign-operatorer via olika färdiga eller anpassade roller. På så sätt kan du hantera vilka inom företaget som kan få åtkomst till, ändra eller exportera olika typer av data. Mer information finns i Om åtkomsthantering.

Sekretessförfrågningar privacy-requests

Adobe Campaign erbjuder ytterligare funktioner som hjälper dig att underlätta din beredskap som Data Controller för vissa sekretessförfrågningar:

-

Åtkomsträttigheten ger den registrerade rätt att få bekräftelse från den personuppgiftsansvarige på om personuppgifter som rör dem behandlas eller inte, var och varför.

-

Rättigheten att bli glömd (begäran om borttagning) ger den registrerade rätt att få Data Controller att radera sina personuppgifter.

Förfrågningarna Åtkomst och Ta bort visas i det här avsnittet.

Implementeringsstegen för att skapa dessa förfrågningar beskrivs i det här avsnittet.

Spårningsfunktioner tracking-capabilities

Cookies cookies

Tack vare spårningsfunktionerna i Adobe Campaign kan du spåra hur mottagarna ser ut med hjälp av tre typer av cookies: en sessionscookie och två permanenta cookies.

-

En session-cookie: cookien nlid innehåller identifieraren för e-postmeddelandet som skickas till kontakten (broadlogId) och identifieraren för meddelandemallen (deliveryId). Den läggs till när kontakten klickar på en URL som ingår i ett e-postmeddelande som skickas av Adobe Campaign och gör att du kan spåra deras beteende på webben. Denna sessionscookie raderas automatiskt när webbläsaren stängs. Kontakten kan konfigurera sin webbläsare så att den inte tillåter cookies.

-

Två permanenta-cookies:

- Cookien UID (Unikt IDentifier) delas mellan Adobe Experience Cloud-lösningar. Den ställs in en gång tills den försvinner från klientens webbläsare när ett nytt värde skapas. Med denna cookie kan du identifiera de användare som interagerar med Experience Cloud lösningar när de besöker en webbplats. Den kan deponeras av en landningssida (för att koppla okända kundaktiviteter till en mottagare) eller av en leverans. Beskrivningen av den här cookien är tillgänglig på den här sidan.

- Cookien nllastdelid (som introducerades i Campaign Classic 20.3) är en permanent cookie som innehåller deliveryId för den senaste leveransen som användaren klickade på länken från. Den här cookien används för att identifiera spårningstabellen som ska användas, när sessionscookien saknas.

I sådana förordningar som den allmänna dataskyddsförordningen (GDPR) anges att företag kräver att webbplatsanvändarna godkänner avtalet innan de installerar cookies.

- Popup-fönster bör undvikas eftersom de ofta blockeras av webbläsare.

Meddelandespårning message-tracking

Med Adobe Campaign kan du spåra skickade e-postmeddelanden och hur leveransmottagarna fungerar: öppnar, klickar på länkar, avbeställer prenumerationer osv. Mer information finns i Om meddelanden.

Det gör du genom att lägga till spårade länkar i meddelandena för att mäta effekten av leverans och mottagarnas beteende på fliken Spårning på kontrollpanelen för leverans. Spårningsdata tolkas i rapporten för spårningsindikatorer. Mer information om spårning finns på den här sidan.

Webbspårning web-tracking

Skydd av data och PII data-and-pii-protection

Konfiguration och skärpning av sekretess är en viktig del av säkerhetsoptimeringen. Följ dessa standarder:

- Använd HTTPS för alla slutpunkter - Kontrollera att alla slutpunkter som används av Campaign (spårning, spegelsida, webbprogram, API:er) hanteras via HTTPS.

- Begränsa PII-vyn - Använd PII-vybegränsning så att endast behöriga operatorer kan se känsliga fält (t.ex. e-post, telefon) i scheman och på skärmar.

- Begränsa åtkomsten till krypterade lösenord - Begränsa åtkomsten till lösenord och hemliga fält i externa konton och andra scheman så att bara administratörer eller en minimal uppsättning operatorer kan visa dem. Se Databegränsning nedan.

- Skydda känsliga sidor - Begränsa åtkomsten till spegelsidor, webbprogram och landningssidor som visar eller samlar in PII. använda behörigheter för användare och mappar och, i förekommande fall, hämta in och ge sitt samtycke.

Åtkomsthantering access-management

Åtkomshantering är en viktig del av säkerhetsbehärskningen. Här är de bästa sätten:

- Skapa tillräckligt många säkerhetsgrupper - Definiera operatörsgrupper som matchar roller och bara tilldelar de rättigheter som varje roll behöver.

- Kontrollera att alla operatorer har rätt åtkomsträttigheter - Använd principen om minst privilegium; Undvik att bevilja administration eller andra breda rättigheter som standard.

- Undvik att använda admin-operatorn och undvik att ha för många operatorer i admin-gruppen - Dela inte det inbyggda administratörskontot. skapa en operator per fysisk användare för ansvar och revision.

- En operator per fysisk användare - Dela inte konton. Skapa en Campaign-operator (Adobe ID) per person så att åtkomsthistorik och loggar kan användas.

- Begränsa namngivna rättigheter med hög behörighet - Bevilja ADMINISTRATION, PROGRAM-KÖRNING (createProcess) och SQL endast till ett fåtal tillförlitliga operatorer; dokumentera vem som har dem och varför.

- Granska åtkomsten regelbundet - Granska regelbundet Operatorer, Operator-grupper och mappbehörigheter. ta bort eller minska åtkomsten när roller ändras eller när andra lämnar.

- Använd produktprofiler konsekvent - Föredra att tilldela användare till produktprofiler (användargrupper) i Admin Console; bevara namngivningen konsekvent (t.ex.

campaign - <instance> - <group>). Se Kom igång med behörigheter. - Åtkomst till Kontrollpanelen - I Campaign v8 kan produktprofiler eller namngivna rättigheter vars namn innehåller admin ge åtkomst till Campaign-kontrollpanelen. Undvik att använda admin i profil- eller gruppnamn om inte dessa användare ska ha åtkomst till Kontrollpanelen.

Läs mer om behörigheter i det här avsnittet.

Autentisering och session authentication-and-session

- Använd Adobe IMS - Alla användare bör logga in med sin Adobe ID (IMS); förlitar sig inte på äldre inloggnings-/lösenord för dagliga operatorer.

- Förlita dig på en stark identitet och lösenordsprincip - Använd Admin Console eller din identitetsleverantör för MFA och lösenordsprincip; se till att endast behöriga användare tilldelas till produktprofiler för Campaign.

- Konfigurera sessionstimeout - Ange en rimlig sessionstimeout och lås skärmen när du lämnar arbetsstationen, om det går att konfigurera (t.ex. klientkonsolen).

Instans- och nätverkssäkerhet instance-and-network-security

Som produktadministratör för Campaign v8 använder du Campaign Control Panel för att hantera säkerhet på instansnivå:

- IP-tillåtelselista - Hantera IP-tillåtelselista för instansåtkomst; begränsa sig till kända nätverk (t.ex. kontor, VPN) och undvika alltför breda intervall där det är möjligt.

- URL-behörigheter - Begränsa URL-behörigheter till de domäner som instansen behöver anropa (API:er, spårning, externa tjänster) för att minska risken för missbruk av begäran på serversidan.

- GPG-nycklar - Om du använder kryptering för filöverföringar eller andra användningsfall hanterar du GPG-nycklar via Kontrollpanelen och roterar dem i enlighet med din säkerhetspolicy.

Riktlinjer för kodning coding-guidelines

När du utvecklar i Adobe Campaign (arbetsflöden, Javascript, JSSP osv.) ska du alltid följa dessa riktlinjer:

- Skript - Försök att undvika rå SQL; använder parametriserade funktioner i stället för strängsammanfogning. Undvik SQL-injektion genom att bara lägga till de SQL-funktioner du behöver i tillåtelselista.

- Skydda datamodellen - Använd namngivna rättigheter för att begränsa operatoråtgärder och lägga till systemfilter (sysFilter).

- Lägg till hämtningar i webbprogram - Lägg till hämtningar på offentliga landningssidor och prenumerationssidor.

- Hårdkoda inte hemligheter - Hårdkoda inte lösenord, API-nycklar eller token i arbetsflöden, JavaScript eller JSSP; använda externa konton eller säker konfiguration.

- Validera och sanera indata - Validera och sanera användarindata i webbprogram och arbetsflödesparametrar för att minska riskerna med inmatning och XSS.

- Använd tillåtelselista för SQL - När SQL- eller skriptkörning krävs använder du tillåtelselista för tillåtna SQL-funktioner och undviker att skapa frågor från användarindata via strängsammanfogning.

Läs mer i Adobe Campaign Classic v7-dokumentationen.

Personalisering

När du lägger till anpassade länkar till ditt innehåll bör du alltid undvika att ha en personalisering i värdnamnsdelen av webbadressen för att undvika eventuella säkerhetsbrister. Följande exempel får aldrig användas i alla URL-attribut <a href=""> eller <img src="">:

<%= url >https://<%= url >https://<%= domain >/pathhttps://<%= sub-domain >.domain.tld/pathhttps://sub.domain<%= main domain %>/path

Databegränsning data-restriction

Du måste se till att de krypterade lösenorden inte är tillgängliga för en autentiserad användare med låg behörighet. Det finns två sätt: begränsa åtkomsten till lösenordsfält eller till hela entiteten.

Med den här begränsningen kan du ta bort lösenordsfält, men låta det externa kontot vara tillgängligt från gränssnittet för alla användare. Läs mer på den här sidan.

-

Gå in Administration > Configuration > Data schemas.

-

Skapa en ny Extension of a schema.

-

Välj External Account (extAccount).

-

På den sista skärmen kan du redigera ditt nya srcSchema för att begränsa åtkomsten till alla lösenordsfält:

Du kan ersätta huvudelementet (

<element name="extAccount" ... >) med:code language-none <element name="extAccount"> <attribute accessibleIf="$(loginId) = 0 or $(login) = 'admin'" name="password"/> <attribute accessibleIf="$(loginId) = 0 or $(login) = 'admin'" name="clientSecret"/> <element name="s3Account"> <attribute accessibleIf="$(loginId) = 0 or $(login) = 'admin'" name="awsSecret"/> </element> <element name="wapPush"> <attribute accessibleIf="$(loginId) = 0 or $(login) = 'admin'" name="password"/> <attribute accessibleIf="$(loginId) = 0 or $(login) = 'admin'" name="clientSecret"/> </element> <element name="mms"> <attribute accessibleIf="$(loginId) = 0 or $(login) = 'admin'" name="password"/> <attribute accessibleIf="$(loginId) = 0 or $(login) = 'admin'" name="clientSecret"/> </element> </element>Så din utökade srcSchema kan se ut så här:

code language-none <...> <element name="extAccount"> <attribute accessibleIf="$(loginId) = 0 or $(login) = 'admin'" name="password"/> <attribute accessibleIf="$(loginId) = 0 or $(login) = 'admin'" name="clientSecret"/> <element name="s3Account"> <attribute accessibleIf="$(loginId) = 0 or $(login) = 'admin'" name="awsSecret"/> </element> <element name="wapPush"> <attribute accessibleIf="$(loginId) = 0 or $(login) = 'admin'" name="password"/> <attribute accessibleIf="$(loginId) = 0 or $(login) = 'admin'" name="clientSecret"/> </element> <element name="mms"> <attribute accessibleIf="$(loginId) = 0 or $(login) = 'admin'" name="password"/> <attribute accessibleIf="$(loginId) = 0 or $(login) = 'admin'" name="clientSecret"/> </element> </element> <...>note NOTE Du kan ersätta $(loginId) = 0 or $(login) = 'admin'medhasNamedRight('admin')om du vill att alla användare med administratörsbehörighet ska kunna se de här lösenorden.

Operativ verksamhet och efterlevnad operational-and-compliance

- Jämför med säker baslinje - Jämför regelbundet operatörsgrupperna, namngivna rättigheter och mappbehörigheter med rekommendationerna på den här sidan (och, i tillämpliga fall, Förbättrat säkerhetstillägg) för att anpassa dem till rekommenderade säkra standardvärden.

- Använd granskningsspåret - Använd granskningsspåret för Campaign för att se viktiga ändringar (t.ex. arbetsflöden, leveranser, nyckelkonfiguration); spara och granska loggar i enlighet med din policy för regelefterlevnad och kvarhållande.