Konfigurera trafikfilterregler inklusive WAF-regler

Lär dig hur du konfigurerar trafikfilterregler, inklusive WAF-regler (Web Application Firewall). I den här självstudiekursen skapar vi grunden för efterföljande självstudiekurser, där du konfigurerar och distribuerar regler, följt av testning och analys av resultaten.

I självstudiekursen används AEM WKND Sites Project för att demonstrera konfigurationsprocessen.

Installationsöversikt

Grundmaterialet för självstudiekurser omfattar följande steg:

- Skapa regler i ditt AEM-projekt i mappen

config - Distribuerar regler med konfigurationsflödet för Adobe Cloud Manager.

- Testa regler med verktyg som Curl, Vegeta och Nikto

- Analyserar resultat med AEMCS CDN Log Analysis Tooling

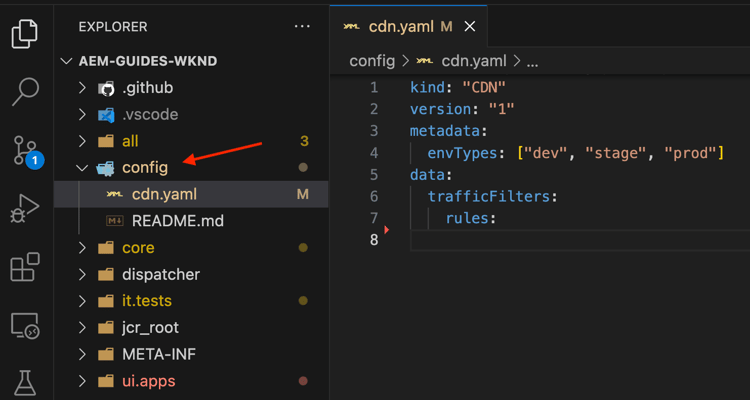

Skapa regler i ditt AEM-projekt

Så här definierar du trafikfilterreglerna standard och WAF i ditt AEM-projekt:

-

Skapa en mapp med namnet

configpå den översta nivån i ditt AEM-projekt. -

I mappen

configskapar du en fil med namnetcdn.yaml. -

Använd följande metadatastruktur i

cdn.yaml:

kind: "CDN"

version: "1"

metadata:

envTypes: ["dev", "stage", "prod"]

data:

trafficFilters:

rules:

I nästa självstudiekurs får du lära dig hur du lägger till rekommenderat standardtrafikfilter och WAF-regler i filen ovan som en stabil grund för implementeringen.

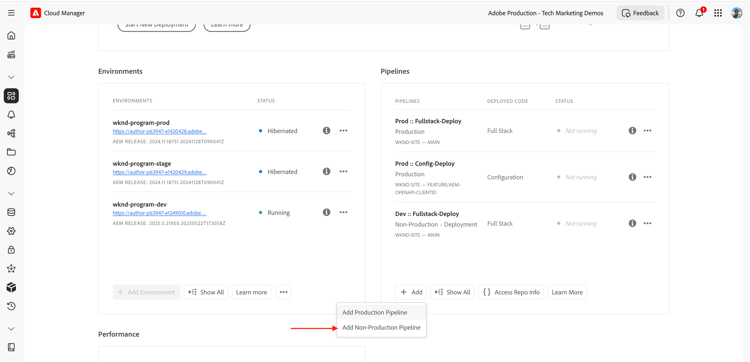

Distribuera regler med Adobe Cloud Manager

Följ de här stegen när du ska distribuera reglerna:

-

Logga in på my.cloudmanager.adobe.com och välj ditt program.

-

Gå till kortet Pipelines på sidan Programöversikt och klicka på +Lägg till för att skapa en ny pipeline.

-

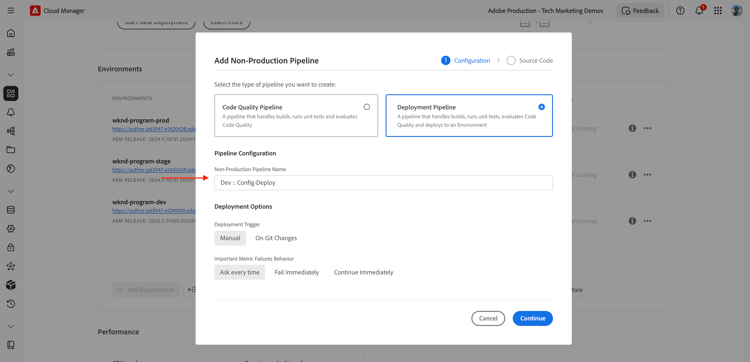

I pipeline-guiden:

- Typ: Distributionsförlopp

- Pipelinenamn: Dev-Config

-

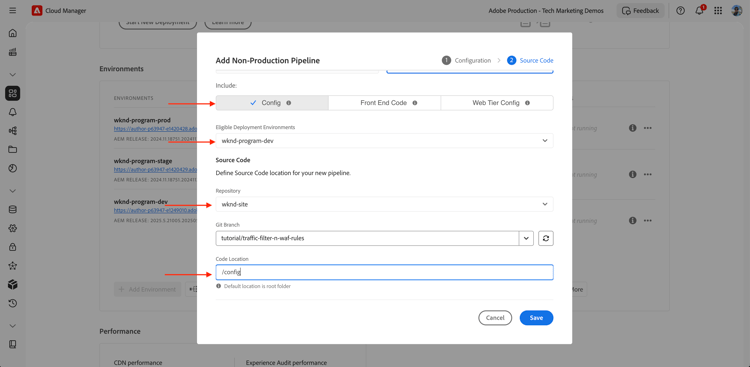

Source Code-konfiguration:

- Kod för distribution: Måldistribution

- Inkludera: Konfiguration

- Distributionsmiljö: till exempel

wknd-program-dev - Databas: Git-repo (till exempel

wknd-site) - Git-grenen: Din arbetsgren

- Kodplats:

/config

-

Granska pipelinekonfigurationen och klicka på Spara.

I nästa självstudiekurs får du lära dig hur du distribuerar pipeline till din AEM-miljö.

Testa regler med verktyg

För att testa hur effektivt ert standardtrafikfilter och WAF regler är kan ni använda olika verktyg för att simulera förfrågningar och analysera hur era regler fungerar.

Kontrollera att du har följande verktyg installerade på den lokala datorn eller följ instruktionerna för att installera dem:

Du kan verifiera installationen med följande kommandon:

# Curl version check

$ curl --version

# Vegeta version check

$ vegeta -version

# Nikto version check

$ cd <PATH-OF-CLONED-REPO>/program

$ ./nikto.pl -Version

I nästa självstudiekurs får du lära dig hur du använder de här verktygen för att simulera stora begäraninläsningar och skadliga begäranden för att testa hur effektivt ditt trafikfilter och WAF-regler är.

Analysera resultaten

Följ de här stegen för att förbereda analysen av resultaten:

-

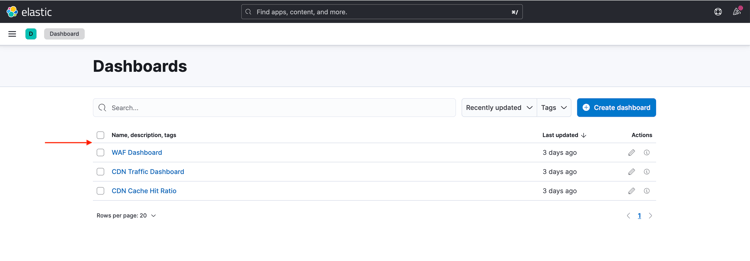

Installera AEMCS CDN Log Analysis Tooling för att visualisera och analysera mönstren med hjälp av färdiga instrumentpaneler.

-

Utför CDN-loggar in genom att hämta loggar från Cloud Manager användargränssnitt. Du kan också vidarebefordra loggar direkt till ett värdbaserat loggningsmål som stöds, till exempel Splunk eller Elasticsearch.

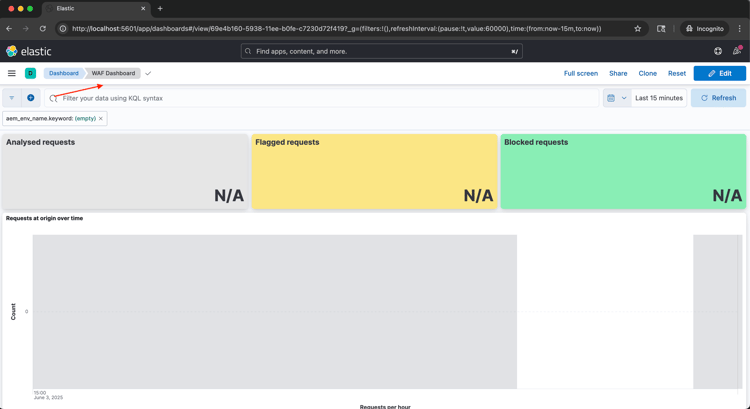

AEMCS CDN Log Analysis Tooling

Om du vill analysera resultatet av ditt trafikfilter och WAF-regler kan du använda AEMCS CDN Log Analysis Tooling. Detta verktyg innehåller färdiga kontrollpaneler för att visualisera CDN-trafik och WAF-aktivitet genom att utnyttja loggar som samlats in från AEMCS CDN.

AEMCS CDN Log Analysis Tooling har stöd för två observerbarhetsplattformar, ELK (Elasticsearch, Logstash, Kibana) och Splunk.

Du kan använda funktionen för loggvidarebefordran för att strömma loggarna till en värdbaserad ELK- eller Splunk-loggningstjänst, där du kan installera en kontrollpanel för att visa och analysera standardtrafikfiltret och WAF trafikfilterregler. I den här självstudiekursen kommer du dock att konfigurera instrumentpanelen på en lokal ELK-instans som är installerad på datorn.

-

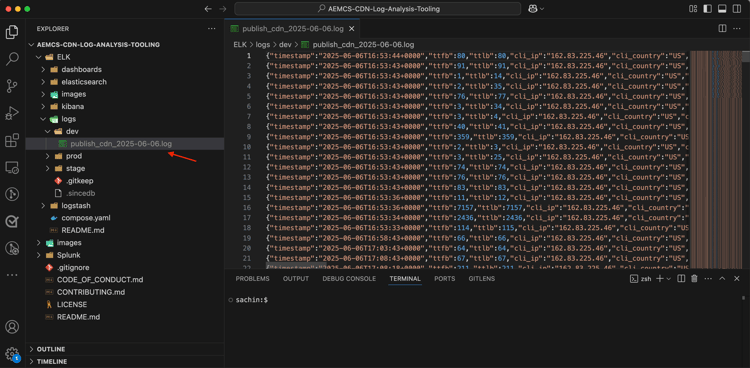

Klona AEMCS-CDN-Log-Analysis-Tooling -databasen.

-

Följ installationsguiden för ELK Docker-behållaren för att installera och konfigurera ELK-stacken lokalt.

-

Med hjälp av ELK-kontrollpaneler kan du utforska mätvärden som IP-begäranden, blockerad trafik, URI-mönster och säkerhetsvarningar.

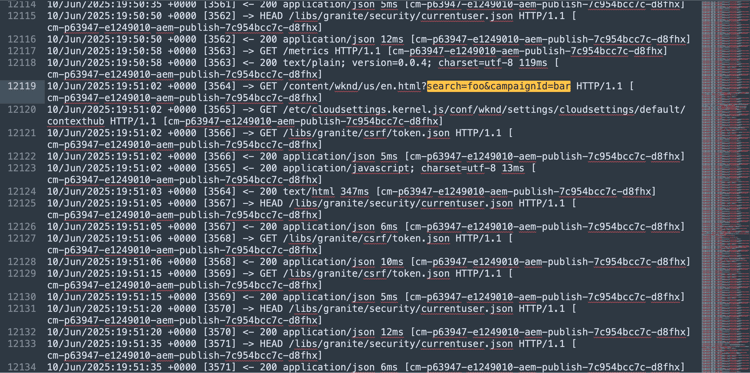

CDN loggar

Så här importerar du CDN-loggar till ELK-stacken:

-

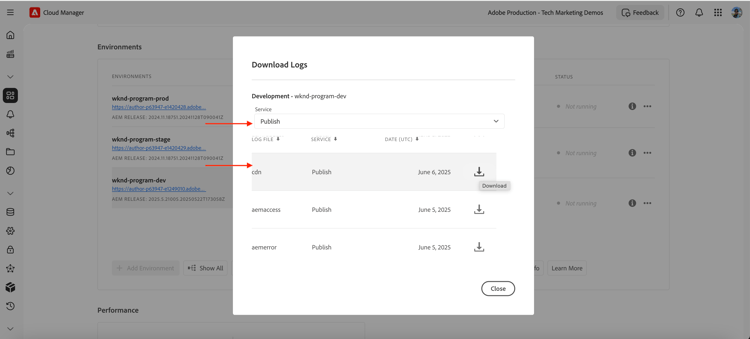

Hämta CDN-loggarna för AEMCS Publish-tjänsten från Cloud Manager s Environmental-kort.

note tip TIP Det kan ta upp till 5 minuter innan de nya förfrågningarna visas i CDN-loggarna. -

Kopiera den hämtade loggfilen (till exempel

publish_cdn_2025-06-06.logi skärmbilden nedan) till mappenlogs/devi det Elastic Dashboard-verktygsprojektet.

-

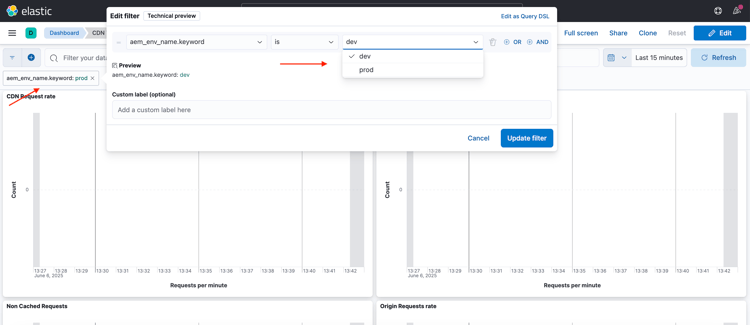

Uppdatera sidan med verktyget Elastic Dashboard.

-

I det övre avsnittet Global filter redigerar du filtret

aem_env_name.keywordoch väljer miljövärdetdev.

-

Om du vill ändra tidsintervallet klickar du på kalenderikonen i det övre högra hörnet och väljer önskat tidsintervall.

-

-

I nästa självstudiekurs får du lära dig hur du analyserar resultatet av standardtrafikfiltret och WAF trafikfilterregler med hjälp av de fördefinierade kontrollpanelerna i ELK-stacken.

Sammanfattning

Du har nu konfigurerat grunden för implementering av trafikfilterregler, inklusive WAF-regler i AEM as a Cloud Service. Du har skapat en konfigurationsfilstruktur, en pipeline för distribution och förberedda verktyg för testning och analys av resultaten.

Nästa steg

Lär dig implementera Adobe rekommenderade regler med hjälp av följande självstudiekurser:

Skydda AEM webbplatser med standardtrafikfilterregler

Lär dig hur du skyddar AEM webbplatser från DoS-, DDoS- och robotmissbruk med de standardregler för trafikfilter som rekommenderas av Adobe i AEM as a Cloud Service.

Skydda AEM webbplatser med trafikfilterregler från WAF

Lär dig hur du skyddar AEM webbplatser från avancerade hot som DoS, DDoS och robotmissbruk med trafikfilterreglerna i Adobe rekommenderade Web Application Firewall (WAF) i AEM as a Cloud Service.

Avancerade användningsfall

Utöver Adobe rekommenderade standardtrafikfilter och WAF regler kan ni implementera avancerade scenarier för att uppnå specifika affärskrav. Dessa scenarier omfattar:

Lär dig övervaka känsliga begäranden genom att logga dem med trafikfilterregler i AEM as a Cloud Service.

Lär dig hur du begränsar åtkomsten genom att blockera specifika begäranden med trafikfilterregler i AEM as a Cloud Service.

Lär dig hur du normaliserar begäranden genom att omforma dem med trafikfilterregler i AEM as a Cloud Service.